| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | |||

| 5 | 6 | 7 | 8 | 9 | 10 | 11 |

| 12 | 13 | 14 | 15 | 16 | 17 | 18 |

| 19 | 20 | 21 | 22 | 23 | 24 | 25 |

| 26 | 27 | 28 | 29 | 30 |

- 랜섬웨어

- Defcon DFIR CTF 2019

- C

- 보안동향

- 코딩

- SQLD

- 리버싱 핵심원리

- 설치

- C language

- c언어

- cmd

- Memory Forensics

- defcon.mem

- 정처기

- 해킹

- 코드업

- 악성코드

- 필기

- Code Up

- Volatility

- ctf

- 오늘의 영어

- sql

- codeup

- 오늘의 보안

- 보안

- 정보보안기사

- 실기

- 멀웨어

- 리버싱

- Today

- Total

오브의 빛나는 별

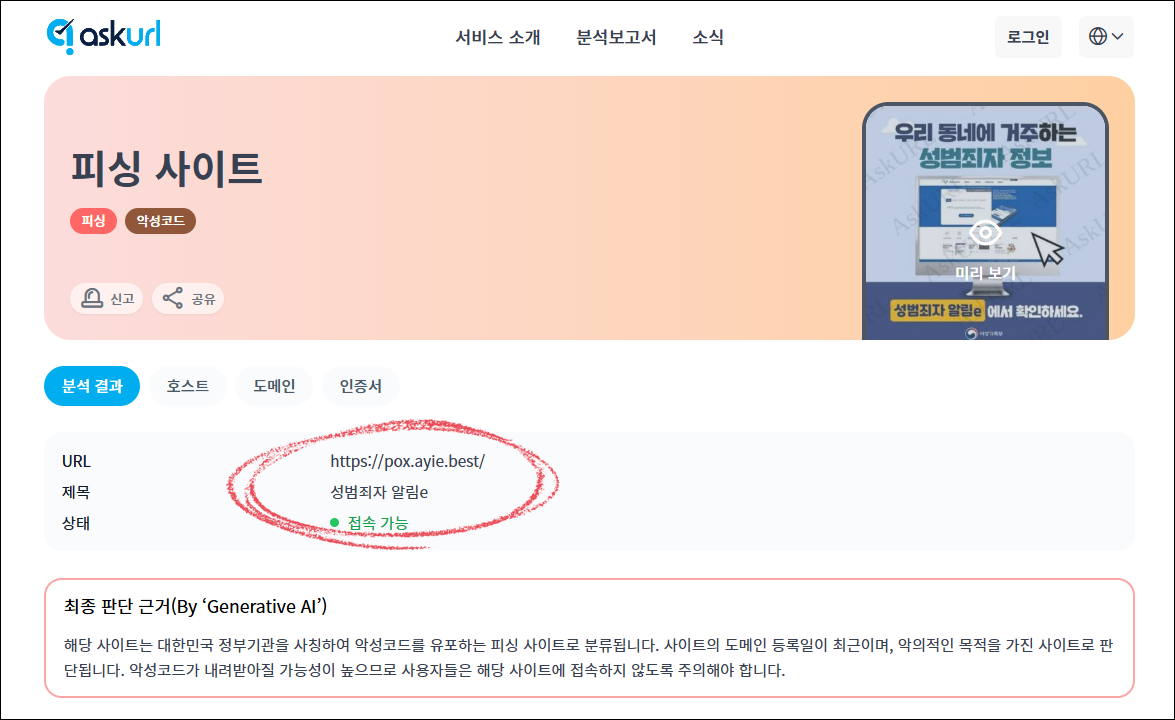

[오늘의 보안 동향] 여성가족부, '성범죄자 알림e' 사칭한 피싱/악성앱 분석보고서 본문

누리랩이 악성 URL 탐지·분석 서비스 'AskURL'을 통해 여성가족부 공식 서비스 '성범죄자 알림e'를 사칭하는 피싱사이트 탐지, 악성 앱 설치 유도

공격자는 성범죄자 신상정보 고지서 확인 심리를 악용해 일상 안전 확보를 위해 습관적으로 확인하는 정보로 위장, 의심 없는 접근 유도

피싱 공격은 문자·메신저·이메일 등 일상 메시지 경로를 통해 시작되며, 발신자가 공공기관(여성가족부)이고 내용이 성범죄자 신상정보 모바일 고지인 점을 악용

악성 앱 설치 후 전화번호·기기 식별자·네트워크 상태 등 개인정보 수집, C2 서버(104.192.224.132/re_url)로 UUID·전화번호·핸드폰 유형·record를 GET 방식으로 전송

개인정보 탈취 후 2차 페이로드 APK 다운로드·설치, 최종적으로 악성 앱 실행으로 이어지는 다단계 공격 구조

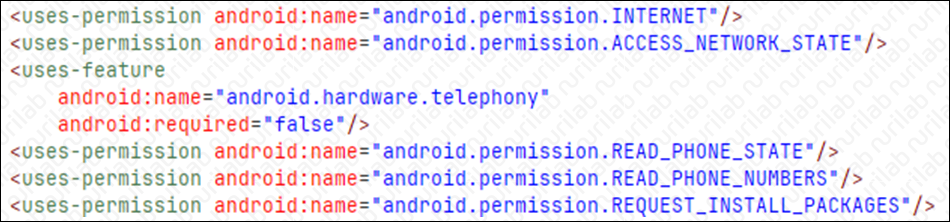

악성 앱이 요청하는 주요 권한은 android.permission.INTERNET(인터넷 접속), READ_PHONE_STATE(전화정보 읽기), READ_PHONE_NUMBERS(등록 전화번호 읽기), REQUEST_INSTALL_PACKAGES(외부 APK 설치)

공공기관 서비스 사칭 피싱은 경계심 저하, 악성코드 감염 위험 증가, 공식 앱스토어 설치 습관 및 AskURL 등 악성 URL 분석 서비스 활용으로 사전 예방 강화 필요

<용어 및 프로그램 설명>

피싱(Phishing): 정상 기관이나 서비스로 위장하여 개인정보나 금전을 사기로 취득하는 사이버 범죄 기법입니다.

악성앱(Malicious Application): 사용자의 개인정보를 탈취하거나 시스템을 손상시키는 악의적인 목적으로 설계된 애플리케이션입니다.

C2 서버(Command and Control Server): 해커가 감염된 기기들을 원격으로 제어하고 명령을 내리는 중앙 서버입니다.

페이로드(Payload): 악성 소프트웨어가 실행하는 핵심 악성 기능이나 악성 코드 본체를 의미합니다.

APK 파일(Android Application Package): 안드로이드 운영체제용 애플리케이션 설치 파일입니다.

UUID(Universally Unique Identifier): 사용자 또는 기기를 고유하게 식별하기 위해 생성되는 128비트 고유 번호입니다.

권한 요청(Permission Request): 앱이 사용자의 개인정보나 기기 기능에 접근하기 위해 사용자의 승인을 요청하는 행위입니다.

캐시 파일(Cache File): 앱이 빠른 성능을 위해 임시로 저장하는 데이터로, 악성 행위 증거 삭제 시 표적입니다.

GET 방식: 웹 서버에 데이터를 요청할 때 URL 뒤에 데이터를 붙여 전송하는 방식입니다.

악성 URL 분석 서비스(Malicious URL Analysis Service): 의심되는 웹주소의 위험성을 판별하는 보안 서비스로, AskURL이 대표적입니다.

<출처 및 원본 문서>

출처: 누리랩(Nurilab) 원본 URL: https://www.nurilab.com/kr/resources/security_tech.html?page=1&view=security_tech_paper20260326_17745684654902_6896

누리랩(Nurilab) - 보안 이슈 분석 리포트(Security&Tech Blog)

누리랩(Nurilab) - 보안 이슈 분석 리포트

www.nurilab.com

보도 일자: 2026년 3월 26일 제목: 여성가족부, '성범죄자 알림e' 사칭한 피싱/악성앱 분석보고서 분석 도구: MINOSS Ignite(누리랩 개발 악성코드 자동 분석 시스템)

<원문 본문>

- 여성가족부 공식 서비스 사칭한 악성 앱 유포 피싱사이트 탐지

- ‘성범죄자 신상정보 고지서’ 확인 심리 악용해 접속 유도

- 전화번호 등 개인정보 탈취 후 추가 악성 앱 설치까지 이어지는 구조

1. 개요

최근 '악성 URL 탐지·분석 서비스인 AskURL'을 통해 여성가족부의 ‘성범죄자 알림e’ 서비스를 사칭해 악성 앱 설치를 유도하는 피싱사이트가 탐지되었습니다.

해당 피싱사이트는 정부 공식 서비스인 ‘성범죄자 알림e’ 앱과 유사한 형태로 제작되어, 일반 사용자가 정상 서비스로 오인하고 악성 앱을 다운로드하도록 유도하는 것으로 분석되었습니다. 특히 성범죄자 신상정보 고지서는 이용자들이 일상의 안전을 위해 습관적으로 확인하는 정보라는 점을 악용해, 의심 없이 접근하도록 유도하는 특징을 보였습니다.

이에 이번 분석보고서를 통해 해당 악성앱의 행위와 특징을 분석하여 피해를 예방하고자 합니다.

2. 분석

① 피싱 공격 순서

피싱 공격은 아래 그림과 같이 우리가 일상에서 주고 받는 메시지 경로(문자, 메신저, 이메일 등) 시작됩니다. 메시지 발신자가 공공기관(여성가족부)이고 내용이 '성범죄자 신상정보 모바일 고지' 이기 때문에 이용자는 아무런 의심없이 '모바일(앱) 다운로드' 버튼을 누르게 될 확률이 높았습니다.

② 모바일(앱) 다운로드 실행 시

▶ 앱을 실행하게 되면 다음과 같이 전화번호 관련 권한에 대한 요청을 수행합니다.

▶ 해당 앱에서 주요 권한 요청은 다음과 같고, 아래표에는 각 권한에 대한 설명과 중요하게 확인할 부분을 나타냅니다.

권한 목록설명

| android.permission.INTERNET | 인터넷 접속 허용, 앱에 네트워크 통신을 위해 사용 |

| android.permission.ACCESS_NETWORK_STATE | 현재 네트워크 연결 상태 확인 |

| android.permission.READ_PHONE_STATE | 기기 식별자, 통화 상태 등 전화 정보 읽기 |

| android.permission.READ_PHONE_NUMBERS | 기기에 등록된 전화번호 읽기 |

| android.permission.REQUEST_INSTALL_PACKAGES | 외부 APK 파일 설치 요청 가능 |

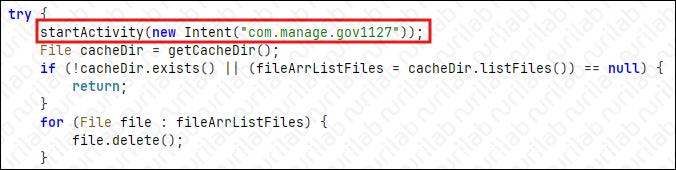

▶ 앱에 주요 행위를 수행하는 코드 부분을 보면 우선 해당 피싱 앱에서 다른 앱을 실행하고자 하는 행위가 확인됩니다.

▶ 이는 해당 앱과 연계하여 악성 행위를 수행하고자 하는 것으로 확인됩니다.

▶ 이후, 악성 행위 관련 증거들을 없애기 위해 캐시 파일을 삭제하는 행위를 추가적으로 수행합니다.

▶ 만약 실행하고자 하는 앱이 없을 경우 아래와 같은 행위들을 수행하게 됩니다.

▶ 우선, 다음과 같은 권한을 요청하는 행위를 수행합니다.

▶ 요청하는 주요 권한은 다음과 같이 전화 관련된 부분이고, 이로 인해 그림 2와 같이 사용자에게 권한을 요청하는 행위가 수행됩니다.

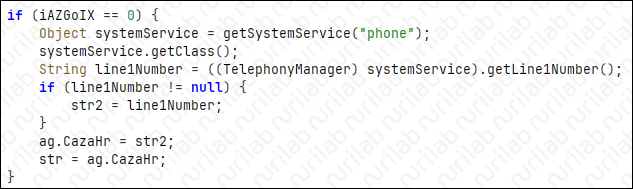

▶ 이후에는 사용자 식별을 위한 랜덤 UUID를 생성하고, C2 서버 관련 설정을 진행합니다.

▶ C2 서버는 다음 IP로 전송하는 것을 확인할 수 있습니다.

▶ 이후, 전화번호 수집 행위를 다음과 같이 진행하게 됩니다.

▶ 전송 관련된 부분은 랜덤으로 생성한 UUID, 전화번호, 핸드폰 유형, record를 GET 방식으로 다음과 같이 전송하게 됩니다.

전송하는 곳은 104[.]192[.]224[.]132/re_url입니다.

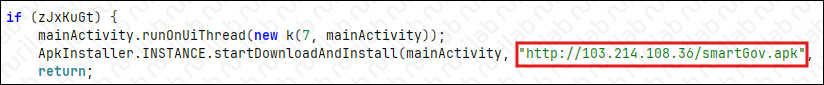

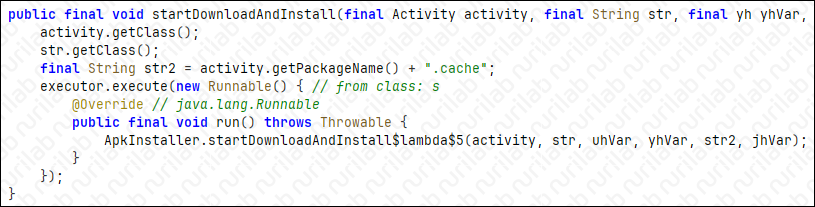

▶ 이후, 전송 이후 추가적인 2차 페이로드 APK 다운로드하고 설치하는 악성 행위를 다음과 같이 수행하게 됩니다.

▶ 마지막으로 설치한 2차 페이로드 APK를 실행하는 과정까지 진행하게 됩니다.

3. 결론

‘성범죄자 알림e’ 서비스는 여성가족부가 운영하는 공식 제도로, 아동·청소년 대상 성범죄자의 신상정보를 공개하여 국민의 안전을 확보하고 범죄를 예방하기 위한 목적을 가지고 있습니다. 해당 서비스는 정부 공식 홈페이지 및 검증된 애플리케이션을 통해서만 제공되며, 문자나 외부 링크를 통해 별도의 앱 설치를 요구하지 않습니다.

공공기관 서비스를 사칭한 피싱은 사용자가 경계심이 낮아질 수 있습니다. 특히 앱 설치를 유도하는 경우 단순 피싱을 넘어 악성코드 감염으로 이어질 수 있어 각별한 주의가 필요합니다. 출처가 불분명한 링크나 문자 메시지를 통해 앱 설치를 유도하는 경우 반드시 의심하고, 공식 앱스토어를 통해서만 설치하는 습관이 중요합니다.

의심되는 사이트는 악성 URL 분석 서비스(AskURL) 등을 통해 사전 확인하는 것이 피해를 예방하는 가장 효과적인 방법입니다.

'오늘의 보안' 카테고리의 다른 글

| [오늘의 보안] 세금 관련 검색 광고를 통한 ScreenConnect 멀웨어 유포 (0) | 2026.03.26 |

|---|---|

| [오늘의 보안 동향] 진학사 채용 플랫폼 '캐치', 해킹으로 회원 개인정보 유출… "수백만 구직자 피해 우려" (0) | 2026.03.25 |

| [오늘의 보안 동향] 대부업도 해킹 당했다…리드코프 자회사, 고객 신용정보 유출 (0) | 2026.03.23 |

| [오늘의 보안 동향] Konni 그룹의 스피어피싱·카카오톡 연계 위협 캠페인 분석 (0) | 2026.03.22 |

| [오늘의 보안 동향] 구글 "아이폰 해킹 도구 다크스워드 확산"…정부 정보기관·스파이웨어 업체 동시 악용 정황 (0) | 2026.03.21 |