| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

- c언어

- 실기

- Memory Forensics

- Code Up

- 멀웨어

- 설치

- defcon.mem

- 정보보안기사

- 리버싱 핵심원리

- Volatility

- 보안

- 리버싱

- 오늘의 보안

- C

- 랜섬웨어

- C language

- codeup

- Defcon DFIR CTF 2019

- 악성코드

- 코딩

- ctf

- 필기

- 정처기

- cmd

- SQLD

- 코드업

- 보안동향

- sql

- 다운로드

- 오늘의 영어

- Today

- Total

오브의 빛나는 별

[오늘의 보안동향] 우체국 회원 개인정보 유출 의혹 논란... 해커 “이미 판매” vs. 우본 “유출 흔적 없어” 본문

<3줄 요약>

- 해커는 SQL 취약점을 악용하여 6000개 이상의 개인정보가 포함된 1.5GB 가량의 파일을 훔쳤다고 주장

- 신분증, 여권정보 등이 이미지 파일로 블러 처리된 개인정보 샘플 공개

- 우정사업본부 측은 유출 흔적은 없는 것으로 확인됐다며, 해커의 주장 반박

https://www.boannews.com/media/view.asp?idx=126005&page=1&mkind=1&kind=

우체국 회원 개인정보 유출 의혹 논란... 해커 “이미 판매” vs. 우본 “유출 흔적 없어”

최근 우체국 뱅킹 사이트에서 장애 발생이 일어난 가운데 그 이후 해킹포럼에 우체국 우편 서비스 회원들의 개인정보를 판매하겠다는 게시글이 올라와 파장이 커지고 있다. 그러나 우체국 업무

www.boannews.com

최근 우체국 뱅킹 사이트에서 장애 발생이 일어난 가운데 그 이후 해킹포럼에 우체국 우편 서비스 회원들의 개인정보를 판매하겠다는 게시글이 올라와 파장이 커지고 있다. 그러나 우체국 업무를 총괄하는 우정사업본부 측은 유출 흔적은 없는 것으로 확인됐다며, 해커의 주장을 반박하고 나섰다.

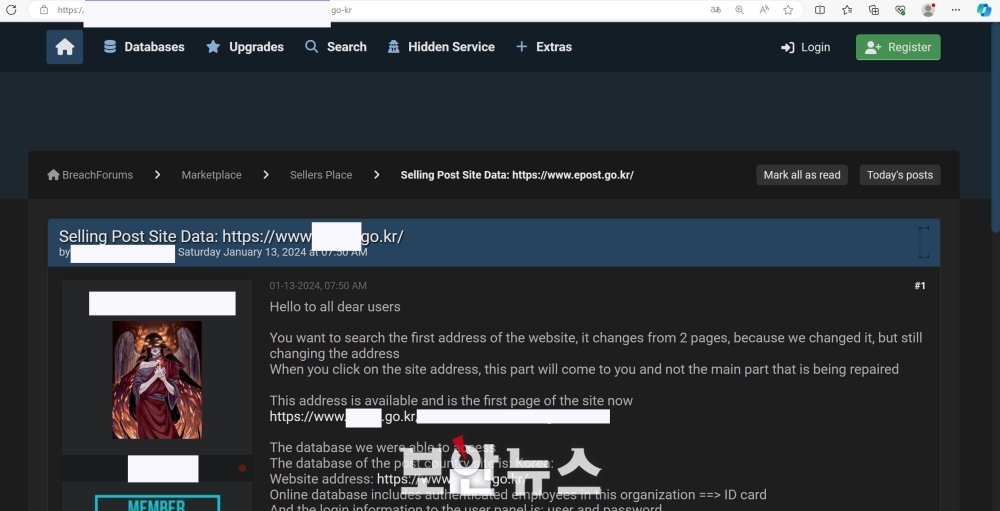

▲해커가 지난 13일 해킹 포럼에 올린 우체국 개인정보 판매 게시물[이미지=보안뉴스]

2023년 12월 30일, 우체국 뱅킹 사이트에서 접속 지연이 발생했다. 당시 우정사업본부 측은 “인터넷뱅킹, 우체국뱅킹, 우체국페이 로그인이 간헐적 지연이 발생해 원인 확인 중에 있다”며 접속 지연에 대해 공지한 바 있다.

이후 10여일이 지난 1월 13일 해킹 포럼에 우체국의 개인정보를 보유·판매하겠다는 게시글이 올라왔다. 게시글을 올린 해커는 닉네임 ‘Teamghostof_death’을 사용하고 있는데, 샘플과 원본 공개용으로 구분한 텔레그램 2개의 주소를 공개했다. 또한 텔레그램은 실제 데이터를 구입하고자 하는 실수요자만 접속할 수 있게 필터링 단계를 거치도록 했다. 즉 텔레그램을 통해 아무나 해커와 접촉할 수 없다는 얘기다.

해커는 게시판에 “친구들(우정사업본부)이 결정을 내릴 수 있게 10일 간의 시간을 주었지만 문제가 되지 않았다(우체국의 응답)”며, “그래서 우리는 개인정보를 판매한다”고 밝혔다. 이어 해커는 “이는 사용자의 정보를 중요하게 생각하지 않다는 것을 의미한다”며 “우리는 그들을 신경쓰지 않고, 판매할 것”이라고 강조했다.

해커가 훔쳤다고 주장하는 파일은 ‘6000개’ 이상의 개인정보로, 총 ‘1.5GB’에 달한다고 밝혔다. 파일 형식은 ‘SQL’이라고 표기돼 있다. 이는 해커가 SQL 취약점을 악용했다는 걸 나타낸 것으로 추정된다.

이에 <보안뉴스>는 이번 우체국 우편 서비스 개인정보 유출 의혹과 관련해 우정사업본부에 해당 이슈를 전달하고 인터뷰를 요청했다. 다음은 일문일답 내용이다.

보안뉴스 : 2023년 12월 30일, 우체국 뱅킹 서비스의 장애가 발생한 걸로 알고 있다. 그 후 10여일이 지난 2024년 1월 13일 해킹 포럼에 우체국의 개인정보를 판매한다는 글이 올라왔다. 해당 이슈에 대해 알고 있나?

우정사업본부 : 해당 이슈에 대해 국가정보원으로부터 연락을 받았고, 자체 관제센터에서도 모니터링을 진행해 해당 해커가 올린 내용에 대해서는 인지하고 있는 상태다. 하지만 2023년 12월 30일 우체국 뱅킹 서비스 장애와 해커가 올린 우체국 개인정보는 전혀 상관이 없다. 더욱이 해커는 올린 정보를 우체국 온라인 우편 서비스 회원정보라고 주장하고 있는데, 사실과 다르다. 해킹 포럼에 게시물이 올라온 후, 해커가 올린 정보과 관련해 1~2일 안에 유출과 관련된 사실관계 확인을 마쳤다. 확인결과 외부 접속 시도나 침입 여부가 확인된 게 없다. 1.5GB에 달하는 큰 용량의 파일이 외부로 유출됐다면, 내부 시스템 로그 기록에 남을 텐데 확인 결과 로그 기록이 확인되지 않았다.

보안뉴스 : 해커가 블랙 마켓이 아닌 해킹 포럼을 통해 우체국 개인정보 판매 사실을 공개했다. 더욱이 해커와의 텔레그램 접속 시도는 물론 샘플 확인도 쉽지 않다. 그건 해커가 실구매자하고만 접속하려는 필터링 장치라고 볼 수 있다. 즉 해커가 아무 근거 없이 이렇게까지 할 이유가 없다는 뜻이다. 우체국의 유출 정황이나 공격 시도가 정말 없었나?

우정사업본부 : 해커가 유출했다고 주장한 개인정보 샘플을 보면 신분증, 여권정보 등이 이미지 파일로 블러 처리되어 있다. 즉 온라인 우편 서비스에서 관리하지 않는 전혀 상관 없는 정보로 확인됐다.

보안뉴스 : 해커가 10일 동안 시간을 주었지만 응답이 없어 개인정보를 판매한다고 밝혔다. 해커가 접촉해온 적이 없나?

우정사업본부 : 해커가 접촉을 제한하기 위해 텔레그램을 만드는 등 여러 필터링 단계를 거치도록 한 정성과 시간을 고려해보면 반대로 이메일, 전화 등이 공개돼 있는 저희한테 접촉해 왔을 법도 한데 접촉을 시도한 적이 없다.

보안뉴스 : 그렇다면 해커는 왜 필터링 장치를 거친 접촉 경로까지 만들어가며 공들였다고 보는지, 우체국 개인정보를 해킹했다고 주장하는 이유는 무엇이라고 보는가?

우정사업본부 : 저희가 파악한 바로는 해당 해커가 동일한 내용을 기반으로 우체국에서 다른 곳으로 대상을 바꿔 여러 건 올린 것으로 알고 있다. 이유는 알 수 없으나, 현재까지 역으로 모니터링하며 추적하고 있다.

이와 관련 익명을 요청한 보안전문가는 “이러한 해커의 행동은 단순 사기 행위로 보기에는 해커가 얻을 이익이 적다”며, “해킹 포럼을 통해 개인정보 유출 사실을 공개하고, 여러 필터링 장치를 거쳐 텔레그램에 접속하도록 하는 등 돈을 목적으로 한 사기 행각과는 분명 다른 행보를 보이는 만큼 면밀한 분석과 모니터링이 필요하다”고 강조했다.

'오늘의 보안' 카테고리의 다른 글

| [오늘의 보안동향] 교육서비스 플랫폼 런피아, 웹사이트 해킹... 해커, 유튜브에 해킹 과정 공개 (1) | 2024.01.23 |

|---|---|

| [오늘의 보안] Mimo 코인 마이너와 Mimus 랜섬웨어 (2) | 2024.01.23 |

| [오늘의 보안동향] 대성마이맥 해킹…회원 개인정보 9만 5천여 건 유출 (0) | 2024.01.22 |

| [오늘의 보안동향] 샤오치잉 활동했던 中 해커, ‘김천녹색미래과학관’ 디페이스 공격 이어 한국 정부기관 해킹 예고 (0) | 2024.01.22 |

| [오늘의 보안] Medusa 랜섬웨어 (0) | 2024.01.20 |