| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | |||

| 5 | 6 | 7 | 8 | 9 | 10 | 11 |

| 12 | 13 | 14 | 15 | 16 | 17 | 18 |

| 19 | 20 | 21 | 22 | 23 | 24 | 25 |

| 26 | 27 | 28 | 29 | 30 | 31 |

- ctf

- 코드업

- Defcon DFIR CTF 2019

- 보안동향

- 오늘의 보안동향

- 오늘의 영어

- DEFCON

- sql

- C 프로그래밍

- 정보보안기사

- codeup

- 설치

- 멀웨어

- 랜섬웨어

- cmd

- 오늘의 보안

- 리버싱

- c언어

- 리버싱 핵심원리

- 악성코드

- C

- C language

- 보안

- 다운로드

- 코딩

- Code Up

- defcon.mem

- Memory Forensics

- Volatility

- SQLD

- Today

- Total

오브의 빛나는 별

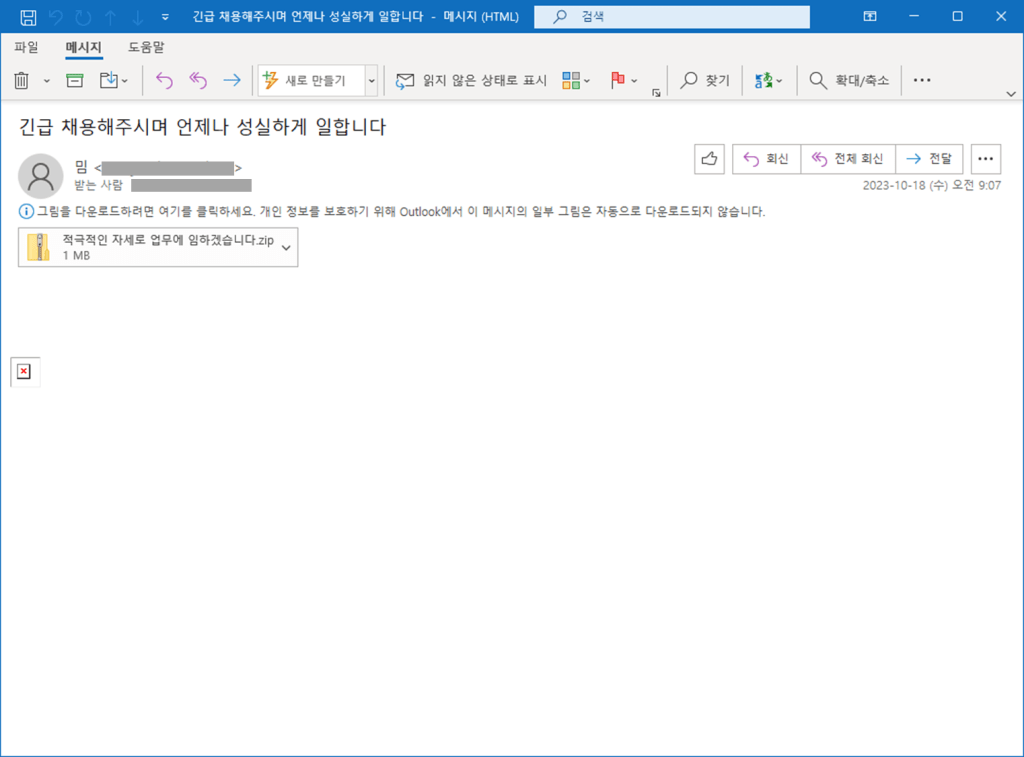

[오늘의 보안] LockBit 랜섬웨어와 Vidar InfoStealer 본문

<2줄 요약>

- 최근 이력서를 사칭하여 LockBit 랜섬웨어와 Vidar 정보 탈취형 악성코드가 함께 유포 중인 정황 확인

- 인포스틸러는 텔레그램 웹 사이트에 명시되어 있는 문자열을 C2서버로 활용하여 주기적인 C2 변경을 통해 네트워크 탐지를 우회

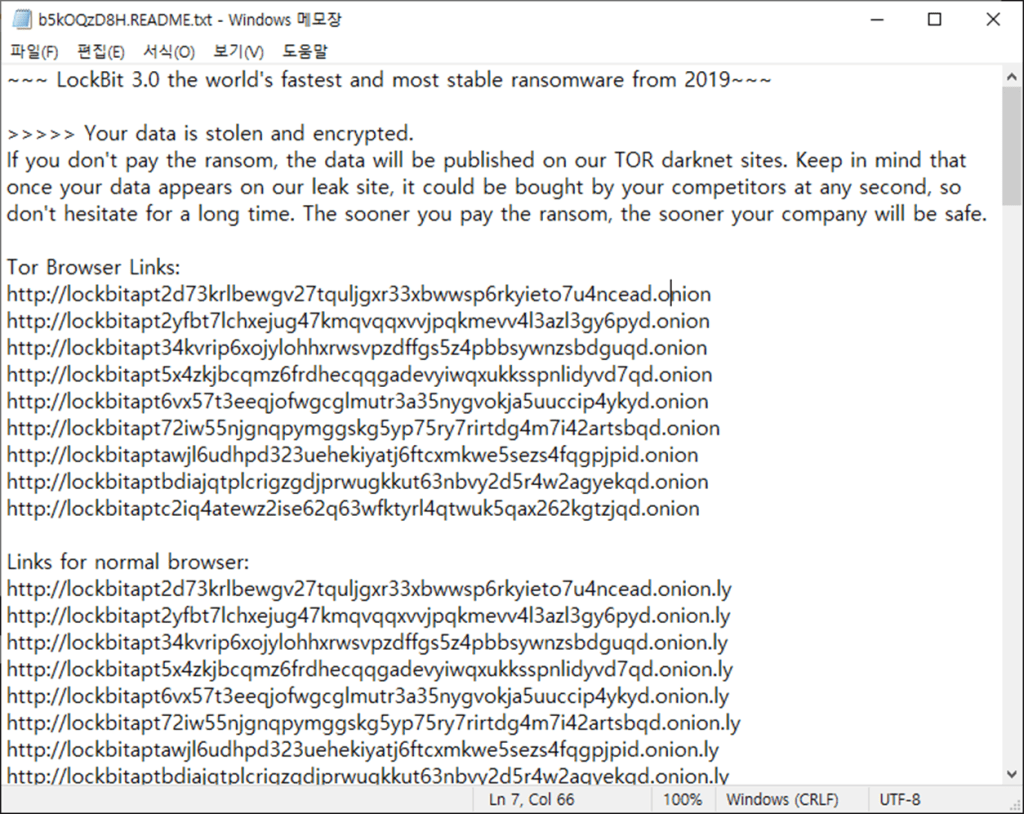

LockBit 랜섬웨어: 2019년 말에 등장하였으며 러시아에 기반을 두고 전 세계의 기업 및 공공기관을 대상으로 활동. 'lockbit' 확장자를 가진 파일로 암호화하여 데이터(파일, 이미지, 비디오)에 대한 액세스를 제한하는 파일 암호화 랜섬웨어

Vidar InfoStealer: 사용자 정보를 유출하는 기능을 갖는 인포스틸러 악성코드

https://asec.ahnlab.com/ko/58252/

이력서를 사칭하여 유포되는 LockBit 랜섬웨어와 Vidar InfoStealer - ASEC BLOG

이력서를 사칭하여 유포하는 방식은 LockBit 랜섬웨어의 대표적인 유포 경로이다. 이와 관련된 내용은 올해 2월 ASEC 블로그를 통해 공유된 바가 있으며,[1] 최근에는 LockBit 랜섬웨어만 유포되던 것

asec.ahnlab.com

이력서를 사칭하여 유포하는 방식은 LockBit 랜섬웨어의 대표적인 유포 경로이다. 이와 관련된 내용은 올해 2월 ASEC 블로그를 통해 공유된 바가 있으며,[1] 최근에는 LockBit 랜섬웨어만 유포되던 것과 다르게 정보 탈취형 악성코드를 포함하여 유포 중인 정황을 확인하였다.[2]

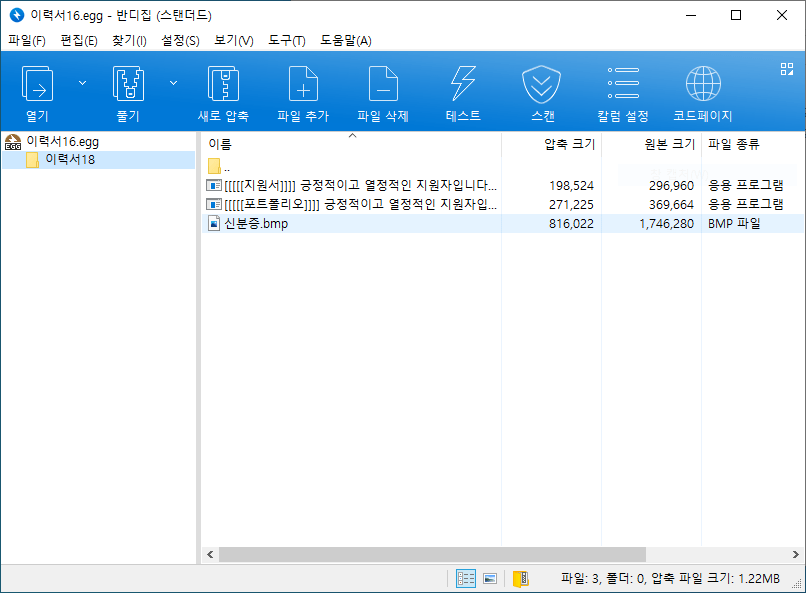

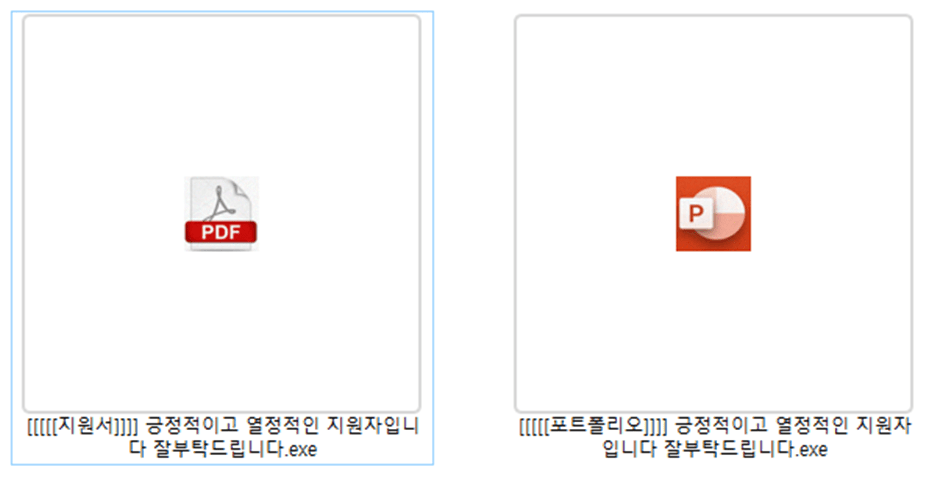

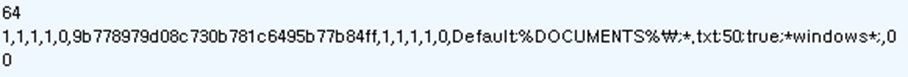

‘이력서16.egg’ 내부에는 PDF파일을 위장한 LockBit 랜섬웨어(좌)와 PPT파일을 위장한 Vidar 인포스틸러(우)가 존재하였다.

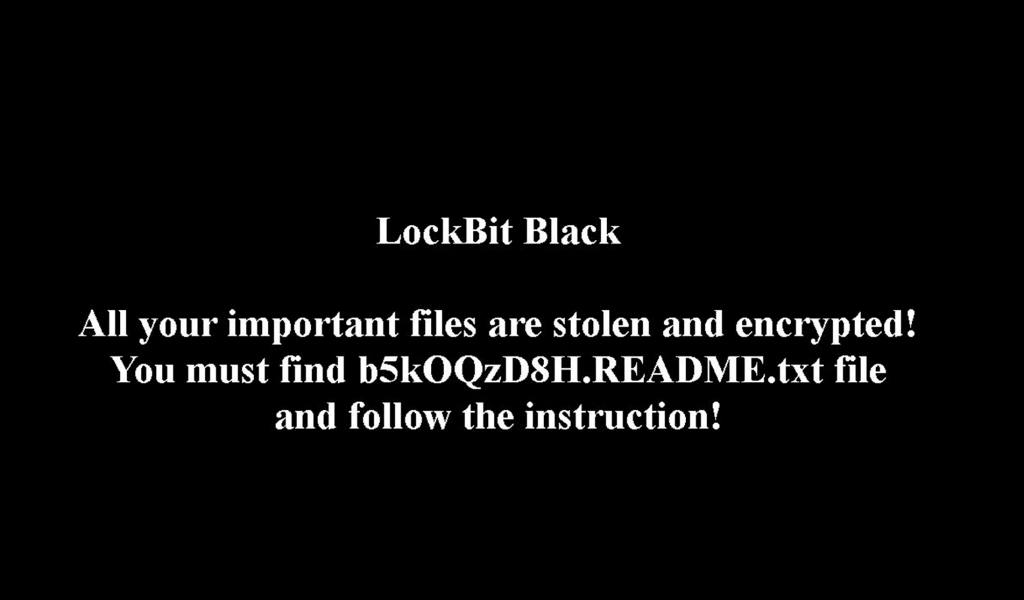

실행되는 랜섬웨어는 LockBit 3.0 버전으로 사용자 PC 환경의 PE 파일을 제외하고 파일을 암호화한다.

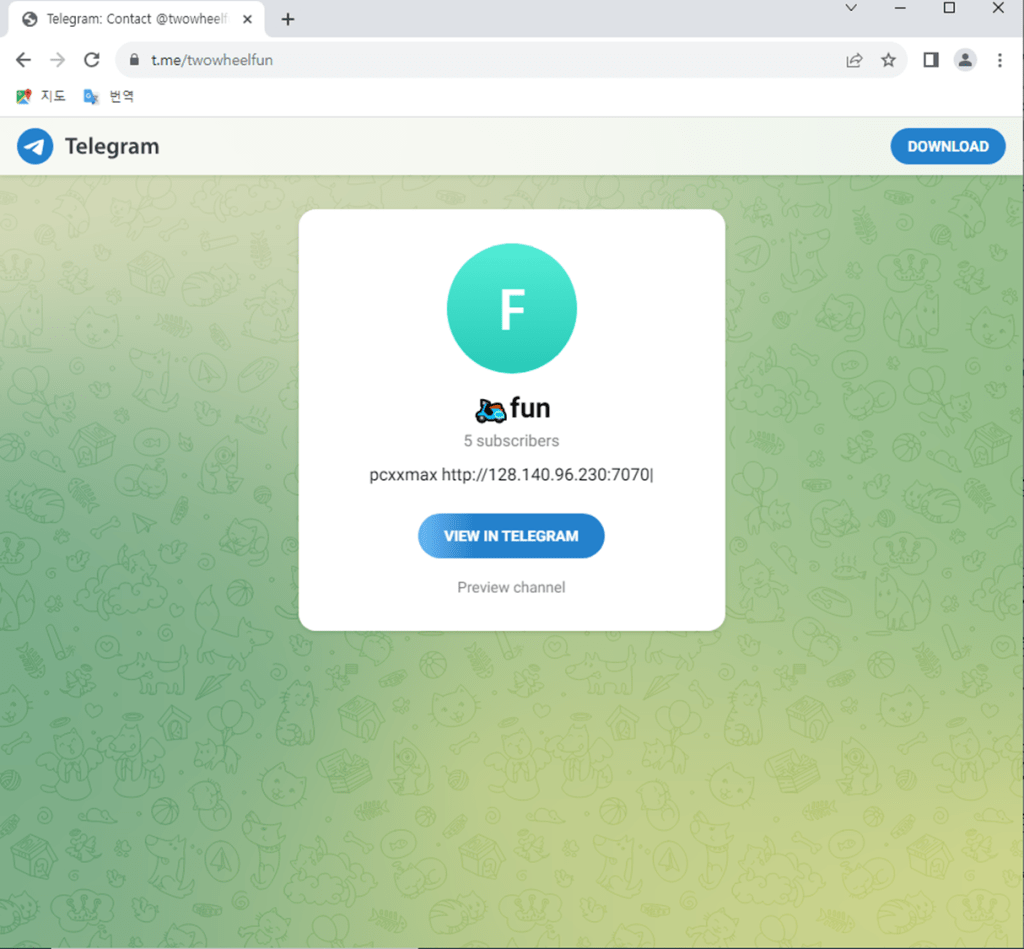

LockBit 랜섬웨어와 함께 유포되는 Vidar 인포스틸러는 C2 통신 이전에 텔레그램 웹 사이트에 접속한다. 해당 사이트는 “twowheelfun” 채널로 해당 페이지에 명시되어 있는 문자열을 C2 서버 주소로 활용한다. 이와 같은 방식은 Vidar 인포스틸러에서 자주 확인할 수 있는 방식으로 주기적인 C2 변경을 통해 네트워크 탐지를 우회할 수 있다.

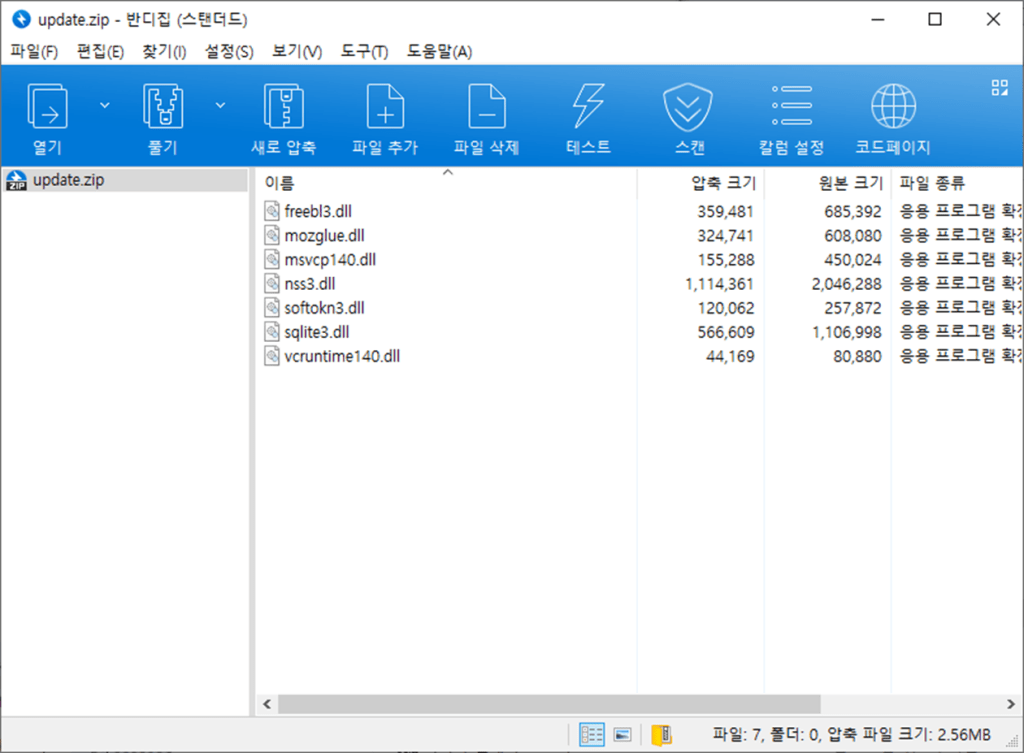

이 후, 실제 C2 서버에 접속하여 악성 행위에 필요한 DLL 파일을 다운로드하고, 탈취한 정보를 C2 서버에 전달한다.

이력서로 위장한 악성코드는 기업들을 타겟으로 하여 LockBit 랜섬웨어 뿐만 아니라 정보 유출형 악성코드와 함께 유포되고 있다. 각 기업에서는 백신 최신 업데이트 뿐 아니라 사용자의 각별한 주의가 필요하다. 해당 악성코드에 대해 자사 V3에서는 아래와 같이 진단 중이다.

[파일 진단]

Trojan/Win.Generic.R613812

[행위 진단]

Ransom/MDP.Event.M4353

Win-Trojan/MalPeP.mexp

[IOC 정보]

0d4967353b6e48ab671aed24899827aa

92350da914ba55c3137c9a8a585f7750

hxxp://128.140.96[.]230

'오늘의 보안' 카테고리의 다른 글

| [오늘의 보안동향] 하남종합운동장 국민체육센터 홈페이지, 회원 6,658명 개인정보 유출 (0) | 2023.11.30 |

|---|---|

| [오늘의 보안동향] 익명의 방글라데시, 한국 정부부처 4곳에 DDoS 공격 주장 (0) | 2023.11.29 |

| [오늘의 보안] 비정상적인 본인 인증 시도 (1) | 2023.11.13 |

| [오늘의 보안] Phobos 랜섬웨어 (1) | 2023.11.11 |

| [오늘의 보안] 램코스 악성코드(Remcos RAT) (1) | 2023.11.07 |